This post is also available in: English (英語) 简体中文 (簡体中国語) 繁體中文 (繁体中国語) 한국어 (韓国語)

ランサムウェアは新しいものではありませんが、WannaCry、Petya/NotPetya、より最近ではTrickBotなどの重大な攻撃により、既存の防御方法は、高度なランサムウェア攻撃の防御において効果がなくなってきたことが明らかになりました。攻撃者は、アプローチとマルウェアの使用を進化させ、より巧妙で、自動化された手段を取り、標的を絞った上できわめて高度にセキュリティ対策を回避するようになってきました。

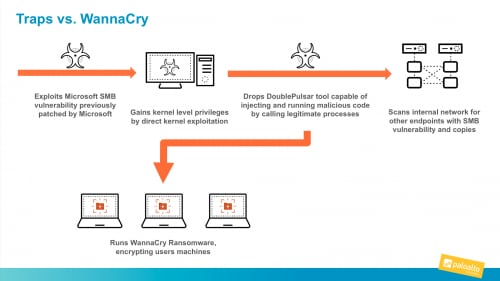

約2年前にWannaCryが初めて攻撃を仕掛けたとき、それが非常に効果的だったため、この危険なマルウェアに起因するニュースで、侵害を立て続けに目にすることになりました。WannaCryは、そのタスクを遂行できるよう、マルウェアとエクスプロイトの組み合わせを使用しているため、その効果を持続させています。WannaCryは最初に、Microsoft SMBプロトコルの脆弱性をエクスプロイトし、カーネルレベルの権限を獲得します。この攻撃を見つからないようにしているものの1つが、カーネルAPC (非同期プロシージャ コール)攻撃の使用です。カーネルに対する攻撃は、しばらく前から存在してよく知られており、保護が可能です。ただし、カーネルAPC攻撃は、異なるクラスの攻撃です。この攻撃は、権限を取得するためにカーネルを攻撃するわけではありません。代わりに、カーネルAPC攻撃はカーネル権限をすでに保持しており、それらを使用して目的を遂行します。この場合は、正規のプログラムにそれ自体の正規のコードではなく、悪意のあるコードを実行させることで、目的を遂行します。

エンドユーザーから見ると、ランサムウェアの画面はすべてのユーザーをロックアウトするため、ユーザーは、自身のエンドポイントで追加のアクティビティが進行していることを確認できません。同時に、マルウェアは水平方向に拡散し続け、内部と外部の両方の、できるだけ多くの脆弱なマシンに感染します。

簡素化されたWannaCry攻撃シーケンス

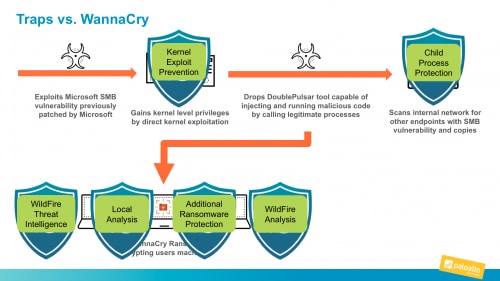

パロアルトネットワークスのTrapsについて説明します。Traps Advanced Endpoint Protectionは、既知および未知のマルウェア、ランサムウェア、エクスプロイトを防御する複数の方法を組み合わせ、エンドポイントが侵害される前に、悪意のあるプログラムの実行を阻止します。攻撃ライフサイクルの重要な段階に保護を配置することで、Trapsは、オペレーティング システムか、エンドポイントがオンラインかオフラインか、または企業ネットワークに接続されているかどうかを問わず、ランサムウェア攻撃を防御できます。

WannaCryの大発生に至るまでに、Trapsによって保護されたエンドポイントは、攻撃ライフサイクルの多くの場所でそれを検出しシャットダウンすることができました。最初に、Trapsは、カーネル権限がユーザー レベルへのエスカレートを試みたときに、エクスプロイト手法を検出しました。Trapsはそのアクションを検出するとすぐに、攻撃をシャットダウンしました。それが効かなかった場合は、悪意のあるプロセスの保護モジュールが、子プロセスを発生させている親プロセスを検出して阻止しました。前述のモジュールで脅威が検出されなかった場合は、エージェントが、ローカル分析を通じて、ランサムウェア保護モジュールを通じて、または詳細なWildFire分析を通じて、既知の脅威として特定することで、攻撃を検出して阻止しました。

WannaCry攻撃の間およびその後に、WannaCryに感染したパロアルトネットワークスのお客様はいませんでした。それは、2017年5月12日に発生した英国の国民健康保険への攻撃より約1カ月前に、その脅威がWildFireマルウェア防御サービスに提示されていたからです。AutoFocusで確認すると、WannaCryは2017年4月16日に初めて検出され、保護機能が作成されて、すべてのパロアルトネットワークスのファイアウォール、エンドポイントなどに配信されたことがわかります。

その日の終わりまでに、攻撃者は攻撃ライフサイクルのすべての段階を成功させる必要があります。一方、Traps Advanced Endpoint Protectionが攻撃をシャットダウンには、1つの段階を成功させる必要があるだけです。

エンドポイント保護の基本的な要件の詳細について、こちらのオンデマンド ウェブキャストをご覧いただき、Trapsがどのように保護を簡素化し、リソースの影響を受けやすい環境を保護するためのコストを削減するかをご確認ください。