はじめに

サイバー攻撃とその対処は何度も繰り返すことから「いたちごっこ」と揶揄されています。語源は江戸時代後期に流行った子供の遊びであり、二人で向かい合って「いたちごっこ」「ねずみごっこ」と唱えながら互いの手の甲をつねりながら重ねていく終わりのない遊びだったため、現在では双方が同じことを繰り返して物事の決着がつかないことをさす言葉になっているそうです。

これをマルウェアに対する防御を喩えると「侵入するネズミ(マルウェア)をイタチ(セキュリティ製品)が見つけて駆除する」、「しかしネズミは際限なく侵入してくるためネズミとイタチ、すなわち攻撃側と防御側の決着がつかない」ということのように見えます。

しかし実情は「いたちごっこ」のような互角ではなく、圧倒的に防御側が不利な状況になっています。

攻撃者の戦略

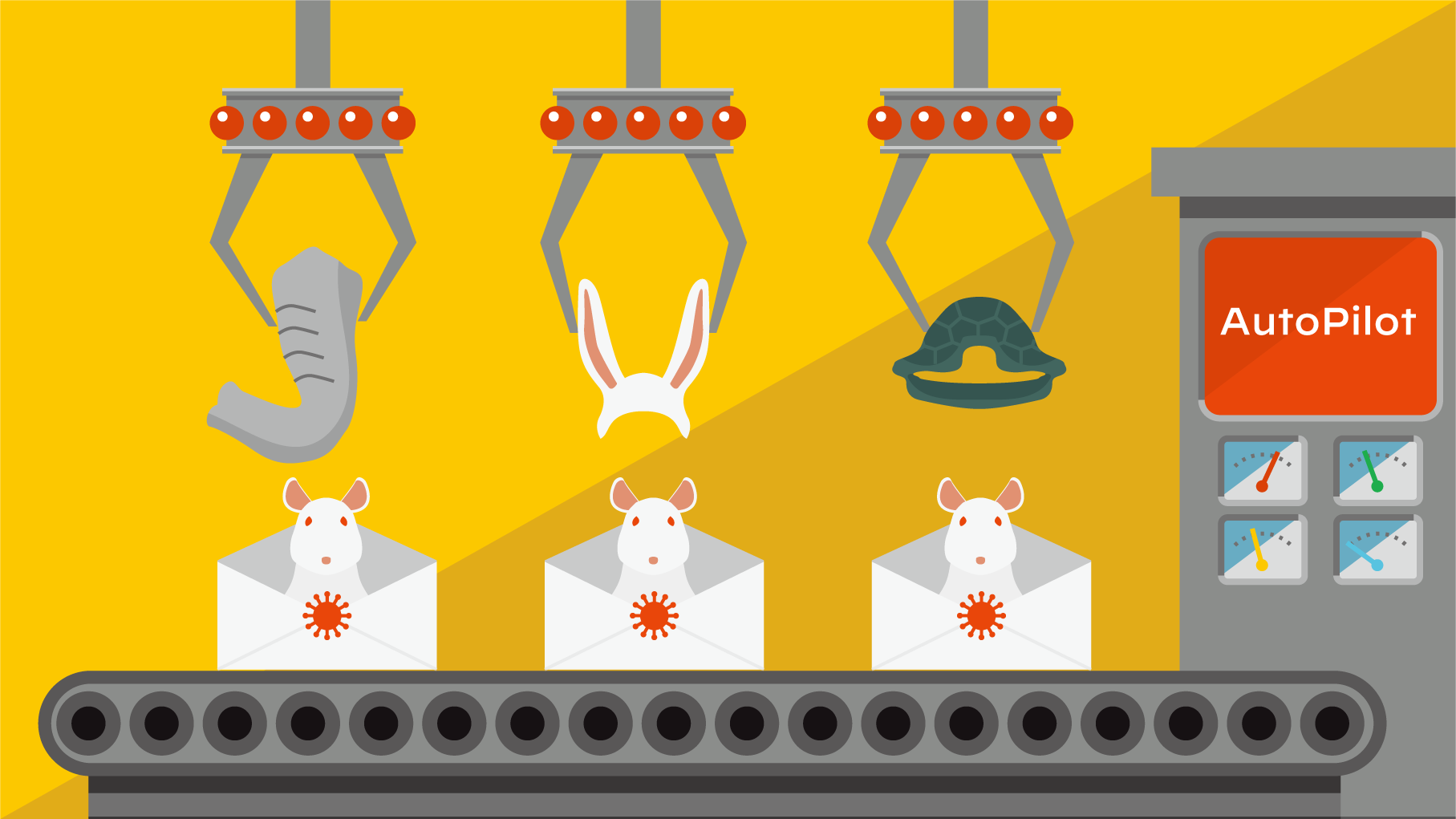

マルウェアに対する代表的な対応策としてアンチウイルスがあります。その基本的機能は既知のマルウェア、つまりすでに確認された悪意のあるソフトウェアを見つけることです。攻撃者はこのことを理解しているため、マルウェアと判定されているファイルを繰り返し使いません。攻撃を行う際は検出されない未知マルウェアを利用します。図1は攻撃者がマルウェアを配布するまでの一般的なプロセスです。開発、もしくは購入したベースとなるマルウェアを「ラッピング」して違うファイルを装い、ターゲットに向けて配布します。喩えて言えば、ネズミにウサギの着ぐるみを着せてイタチの目をごまかすようなものです。

未知化というプロセスは攻撃者に2つのメリットをもたらします。1つ目は、未知化することで配布時の検出リスクを下げることができ、既知マルウェアの再利用が可能になることです。2つ目は、一部の未知マルウェアが検出されるようになっても、残りの未知マルウェアへの影響を最小限に抑えられることです。ウサギのふりしたネズミだと知られたとしても、他のターゲットに配布したゾウやカメの中身がネズミとは気づかれません。そのため、多くの攻撃者やマルウェア開発者は、この未知化プロセスを効率的に行うツールや手法に取り組んでいます。

こうして未知マルウェアを効率的に作ることができるようになると、利用する未知マルウェアを短いサイクルで変えたり、標的ごとに未知マルウェアを使い分けることが可能になりました。同時に未知マルウェアの多品種少量生産が進み、一つ一つはごく限られた場所や時間にしか存在しなくなったため、マルウェア判定されることなく活動するものが多数存在するようになりました。

イタチはネズミと判断すれば捕まえることができます。ですが、それがネズミかどうかわからなければ手を出すことができません。なぜならセキュリティ製品は、正常なファイルや通信を誤ってブロックする「誤検知」を避けなければならないためです。つまり、イタチはたしかにネズミを捕まえてはいますが、それはネズミという認識に成功した一部のものだけで、気づかれないまま活動しているネズミは沢山いることになります。サイバー攻撃への対応は「いたちごっこ」ではありますが、見えないネズミに一方的に攻撃され、取り逃がすことの多いイタチは不利な状況にあります。

では、どうすれば防御側は攻撃者に対抗できるのでしょうか。

防御側の対策

未知ファイル処理の自動化

先に述べたとおり、未知マルウェアの多品種少量生産が進むと、それらは特定の場所や時間にしか存在しなくなります。世界中探しても1つの組織の特定のコンピュータにしか存在しないマルウェアもめずらしくありません。このため、まずは組織に入ってくる未知のファイルがマルウェアかどうか調べ、検出する手段を持たなくてはいけません。

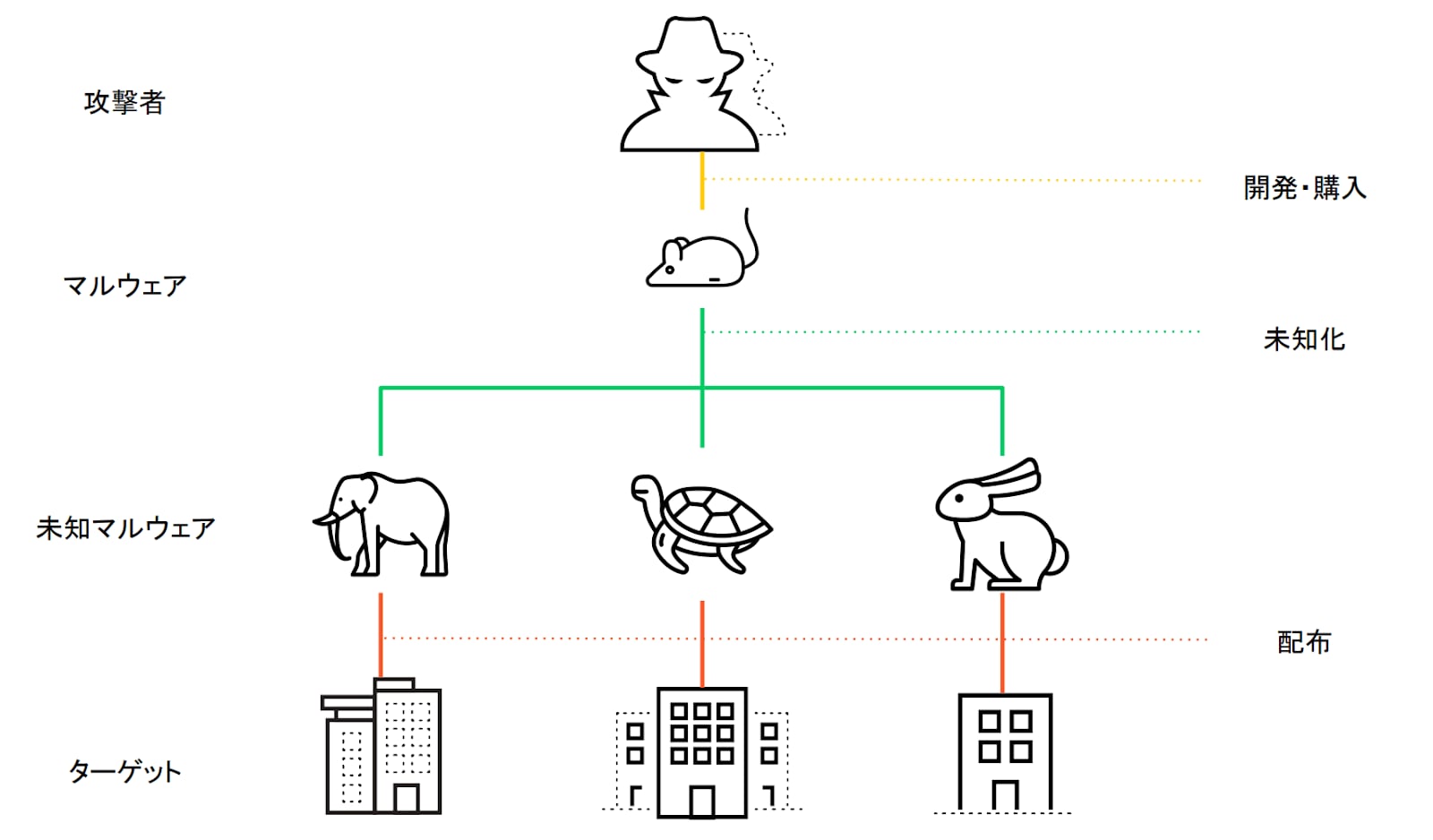

図2は配布された未知マルウェアをブロックするまでに必要なステップです。

未知マルウェアを作成した攻撃者は、ターゲットに向けてそれを配布します。防御側は組織に入ってくるファイルを捕獲し、それが未知か既知かを確認します。既知ファイルの場合、既に作成されているポリシーにしたがって処理します。未知ファイルの場合、分析してマルウェアかどうかを判断します。その分析結果に従い、新たなポリシーを作成して適用することで、未知ファイルは既知マルウェアとなり、ブロック可能になります。つまり、未知マルウェアに対応するには、この捕獲からブロックまでの一連のステップを自動化して運用しなければならないのです。

一貫性の維持

現代の企業における働き方とそれを支えるインフラは多様化しており、オンプレミスだけでなく、クラウド、モバイル、IoT機器、ブランチオフィス、在宅勤務など、データやシステムは様々な場所に存在しています。このそれぞれがネットワークを通じて繋がっているため、人や端末を介することで、すべての情報が接続可能になっています。そうした環境下では、セキュリティレベルが異なる経路が混在することが多く、インシデントも発生しやすくなります。たとえば、「国内本社の出入口はしっかりセキュリティ対策をおこなっていたのに、海外オフィスからWAN経由で侵入されてしまった」というのは頻繁に聞く話です。つまり、未知マルウェアへの対策は、特定の場所だけに偏在させてはいけません。自社が利用するネットワークやシステムを含め、あらゆる場所でセキュリティレベルの可視性を高め、対策を一貫して行う必要があります。

まとめ

攻撃者が同じマルウェアを大量生産していた時代には、ポリシーを1つ作成して適用することでそれらすべてをブロックすることができました。しかし今は、多品種少量生産の未知マルウェアが配布されているため、組織は自社に入ってくる未知ファイルを判別してマルウェアかどうか判断し、ブロックする手立てをもつ必要があります。また最近ではさらに一歩進んで、ログや脅威インテリジェンスを活用することで組織内に潜む攻撃者を積極的に探しだす「スレットハンティング」を行う企業も徐々に増えてきています。

パロアルトネットワークスでは、未知マルウェアの対策としてネットワーク、クラウド、エンドポイント、モバイルなど様々な環境や経路に対応した WildFire®マルウェア分析サービスを提供しています。