現在のDevOpsにおける高速なデプロイメントは、イメージライブラリの効率的な再利用とコンテナイメージの利用増加が支えており、開発者とDevOpsチームはサードパーティのレジストリから定期的にイメージを取得し、企業環境で実行しています。パロアルトネットワークスの脅威インテリジェンスチームUnit 42の「クラウド脅威レポート(2021年上半期)」で示しているように、今日のサイバー犯罪者はこうした状況にも順応し、クラウドセキュリティインシデントは更に増加しています。すべての組織にとって、サードパーティのイメージは悪意ある人物が本番環境に侵入するための手段となりえます。

本日から順次日本市場でも展開するクラウドネイティブセキュリティプラットフォーム「Prisma Cloud」のアップデートは、コンテナセキュリティを飛躍的に向上させます。機械学習をどのサードパーティのイメージにも適用し、デプロイ前のサンドボックスでイメージを実行できるようにします。Prisma Cloudは自動的に動的脅威の実際のランタイムを分析し、実行されるすべてのプロセス、イメージに対するネットワークアクティビティ、すべてのファイルシステムアクセスを学習して、イメージが何を行うかに関する詳細なモデルを構築します。

最新の脅威に対応するために自動化は不可欠であり、Prisma Cloudにおけるクラウドワークロード保護(Cloud Workload Protection, CWP)の新機能もこのような取り組みに基づいています。

今回発表するPrisma CloudのCWPにおける新機能は下記の通りです。

- コンテナセキュリティ:デプロイ前のイメージ分析用サンドボックス

- ホストセキュリティ:Microsoft AzureおよびGoogle Cloud上の仮想マシンの自動保護

- WebアプリケーションとAPIセキュリティ:Windowsサポート、サービスメッシュ (アプリケーションに組み込まれた専用インフラ階層) サポート、改善されたAPIテレメトリ

- パートナーアップデート:Prisma CloudがRed Hat®認定テクノロジーの脆弱性スキャナーに認定

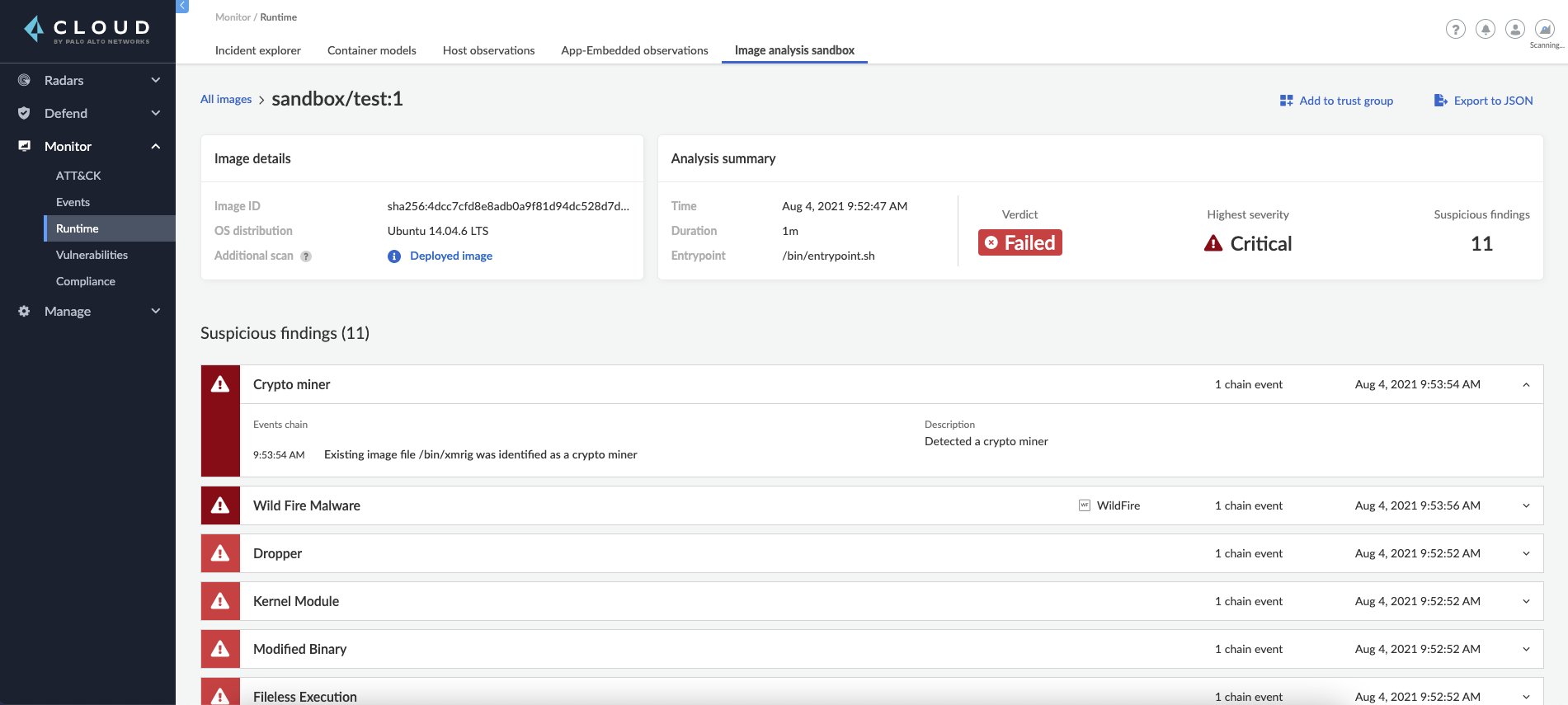

■コンテナセキュリティ:デプロイ前のイメージ分析用サンドボックス

組織は、社内の異なる事業部門、Docker Hubなどの外部ソース、他のサードパーティベンダーのレジストリなどによってメンテナンスされる、さまざまなソースからイメージをダウンロードして実行しています。

Prisma Cloudのコマンドラインインターフェイス (CLI) であるtwistcli を使用すると、ユーザーはイメージに脆弱性、コンプライアンスの問題、マルウェア、シークレット (パスワードやキーなど) がないかスキャンできるようになります。これは開発者のPCやCI/CDツールで操作できます。

新しいイメージ分析サンドボックスは、利用する場所から隔離された環境でサードパーティのコンテナイメージを実行し、機械学習を活用してデプロイ前にすべてのプロセス、ファイルシステム、ネットワークアクティビティを詳細に検査します。CLIとコンソールUIの両方で詳細な分析結果を提供して、イメージを商用環境に持ち込む前に、完全に可視化および制御できるようになります。

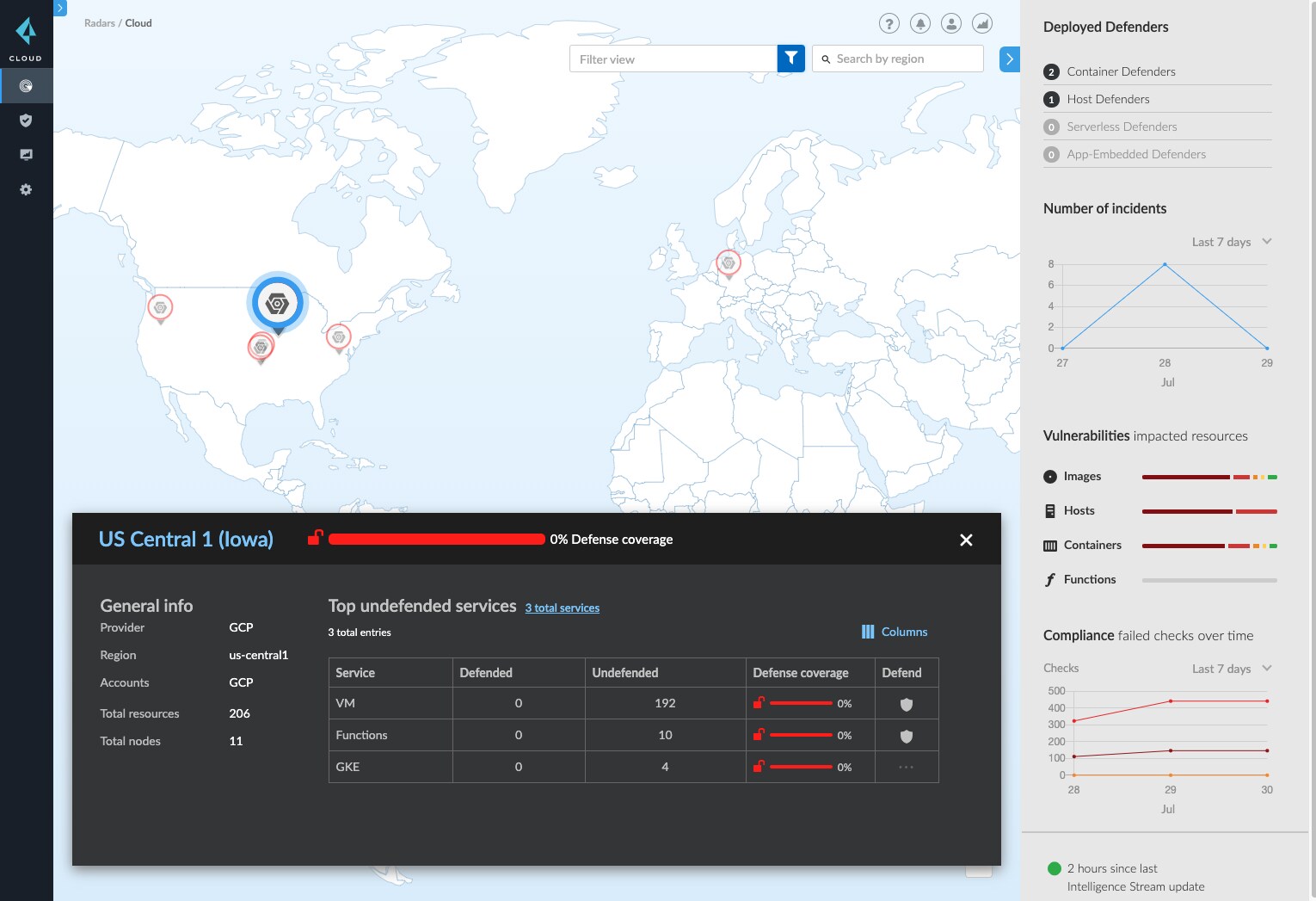

■ホストセキュリティ機能拡張:AzureおよびGoogle Cloud上のVMの自動保護

前回のCloud Workload Protectionの発表では、AWS上で実行されているスタンドアロンVM (ホスト) の自動検出および自動保護機能を発表しました。今回、パロアルトネットワークスのホストセキュリティはMicrosoft AzureおよびGoogle Cloud上のホストに自動保護機能を提供するよう機能拡張しました。

継続的監視や予防的防御などの特定のホストセキュリティ要件では、ワークロードを保護するエージェントによってのみ実現できるため、これらの機能が非常に重要です。DevOpsチームとセキュリティチームはホストセキュリティエージェントを手動で構成、デプロイ、更新するために必要となる作業量が大幅に削減されます。

この機能拡張により、組織は、異なるクラウドサービスプロバイダーにわたって実行されている複数ワークロードに、高度な保護機能が自動的にデプロイされることを確実に行えるようになります。

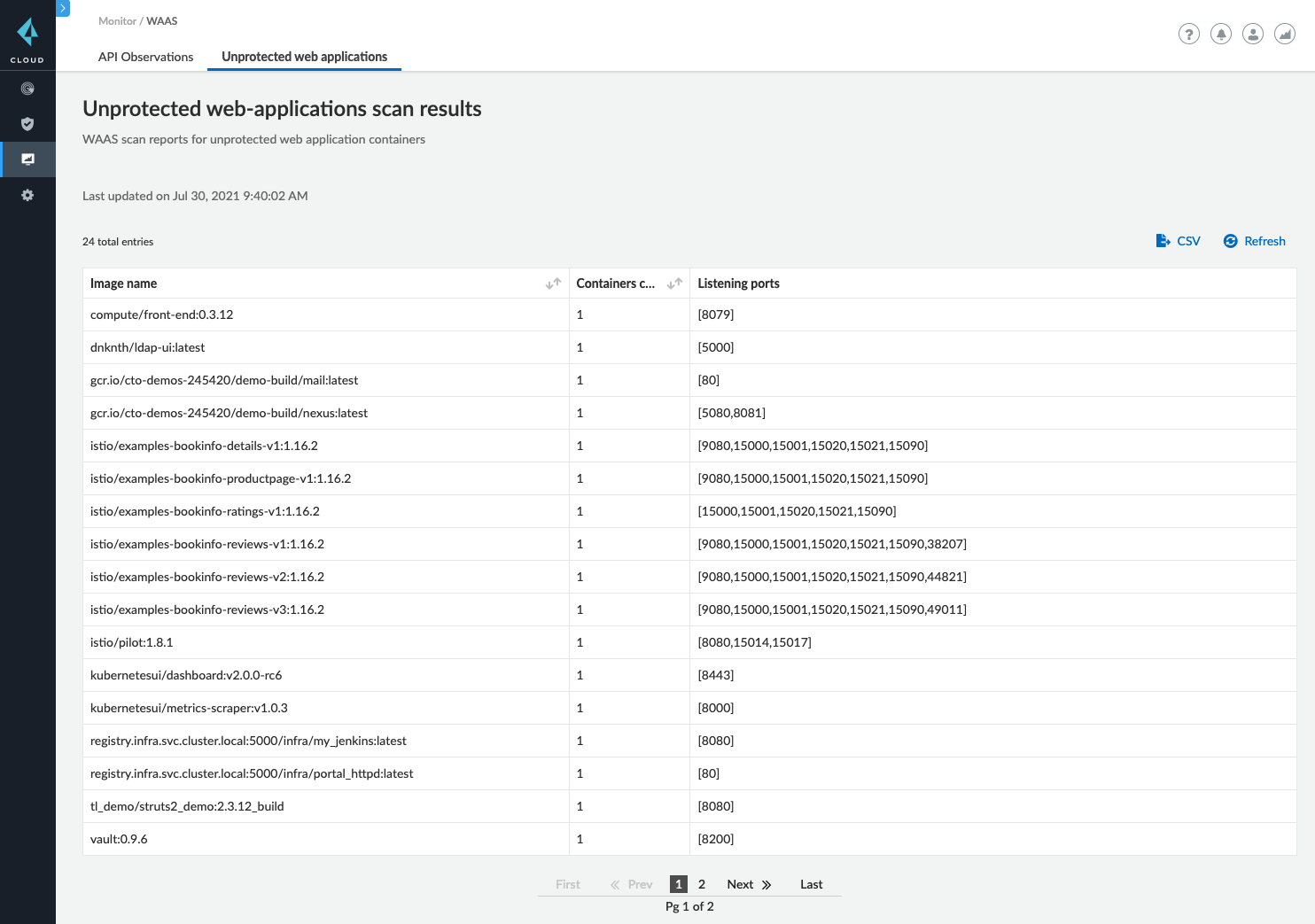

■WebアプリケーションとAPIセキュリティ:Windowsやサービスメッシュなどにまたがる拡張サポート

Prisma CloudのWebアプリケーションおよびAPIセキュリティ(WAAS)はクラウドネイティブアプリケーションを強固に保護し、Webアプリケーションファイアウォール(WAF)を拡張して、OWASP Top 10、APIセキュリティ機能、高度なDoS保護、ボットリスク管理にまで広げました。

このWaaSの機能は、Windows Server 2019 LTSCを含むWindowsホストを保護できるよう拡張しています。さらに、IstioやLinkerdなどのサービスメッシュへのインストールを自動的にサポートするようになりました。これらの機能強化は、過去1年間に統合WAAS機能が顧客に急速に採用され、Prisma Cloudがサポートできるテクノロジーが増加したことを示しています。

またWAASでは、アプリケーションの応答コード、トラフィックとパフォーマンスの詳細、TLS証明書のステータス、カスタマイズ可能なログのサニタイズなど、APIの状態とスループットに関する詳細情報も提供されるようになりました。

■パートナーシップ:Red Hat Container Security認定

Prisma Cloudはパートナーシッププログラムにより製品強化を続けています。Red HatはOpenShift環境と、Prisma Cloudがベースイメージとして使用するRed Hatコンテナイメージによってコンテナの存在感を高めています。

今回、パロアルトネットワークスの脆弱性スキャナーがRed Hatの認定を取得し、Red Hat Ecosystem Catalogで利用可能になったことをお知らせします。

Red Hatのパートナーエコシステムおよびプロダクト&テクノロジー担当バイスプレジデントであるLars Herrmann氏は以下のように述べています。

「Red HatではコンテナセキュリティはLinuxセキュリティであると考えており、パートナーと顧客をより適切にサポートするためにセキュリティの新基準策定を継続的に進展させています。Red Hat Vulnerability Scanner認定により、パロアルトネットワークスのようなパートナーがRed Hatのセキュリティ関連データを活用して、より信頼性が高く一貫性のあるコンテナの脆弱性レポートを顧客に提供できるように支援しています。」

■その他の機能拡張

今回のアップデートでは、以下も機能も拡張されています。

- アプリ埋め込み型ディフェンダーフォレンジック:組織がAWS Fargate、Azure Container Instances、Google Cloud Run、Google Kubernetes Engine Auto-Pilotなどの新しいタイプのワークロードを使用するときに保護が拡張されます。ディフェンダーフォレンジックは、お客様のランタイムルールとのパロアルトネットワークスの広範なフォレンジックデータ収集を、上記すべてのコンピューティングスタックに適用できます。

- AMI (Amazon Machine Image) スキャンの改善:ホストセキュリティ機能が拡張され、カスタムVPCや暗号化されたAMIまで対象とするようになりました。

- サーバーレスセキュリティ:今回のアップデートでは、Serverless Auto-Protect v2と、サーバーレスDefenderでのRuby2.5および2.7のサポートが含まれています。

- N-2下位互換性:Prisma Cloudコンソールは最大2つのメジャーリリースまで下位互換性があります。これにより運用チームは、Defenderとtwistcli / Jenkinsプラグインのアップグレードの間に約1年のサポート期間が持てるようになります。

- SaaSプラットフォームの拡張:当社製品の深い統合は、CSPMとCWP間で一元化された通知プロバイダーの設定で引き続き真価を示しており、チームがクラウドサービスのポスチャ管理アラートをワークロード関連のアラートと同じチャネルに送信できるようにします。さらに本リリースでは、(SaaSアカウント向けCloud Discovery経由による)非防御ワークロードの検出速度がスキャンメカニズムの変更により向上しました。

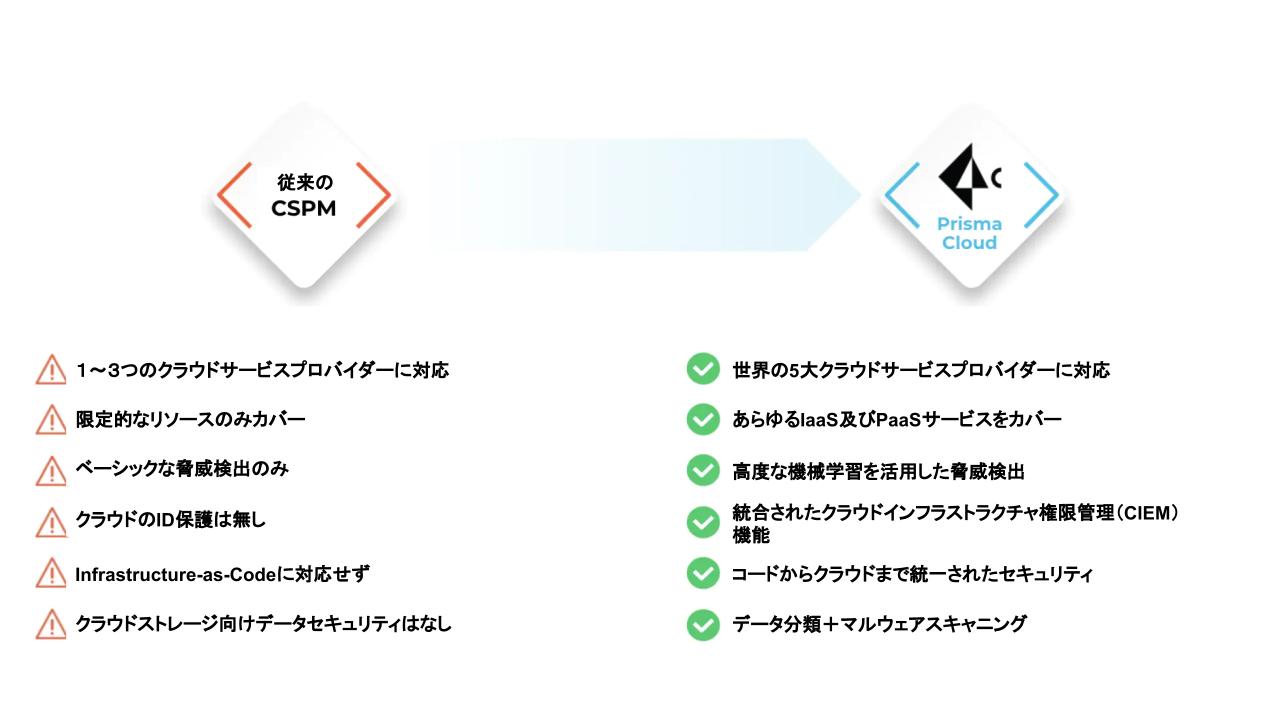

■6月に実施したCSPMの機能強化

また2021年の6月には、セキュリティチームの負担を軽減する取り組みの一環として、リスクのさらなる軽減とクラウド基盤全体における高度な攻撃の検出に役立つ新しいクラウドセキュリティポスチャ管理(CSPM)機能を追加しています。

Prisma Cloudが定義する必須のCSPM機能

-

可視性、コンプライアンス、ガバナンス:

・インターネット侵害の判定

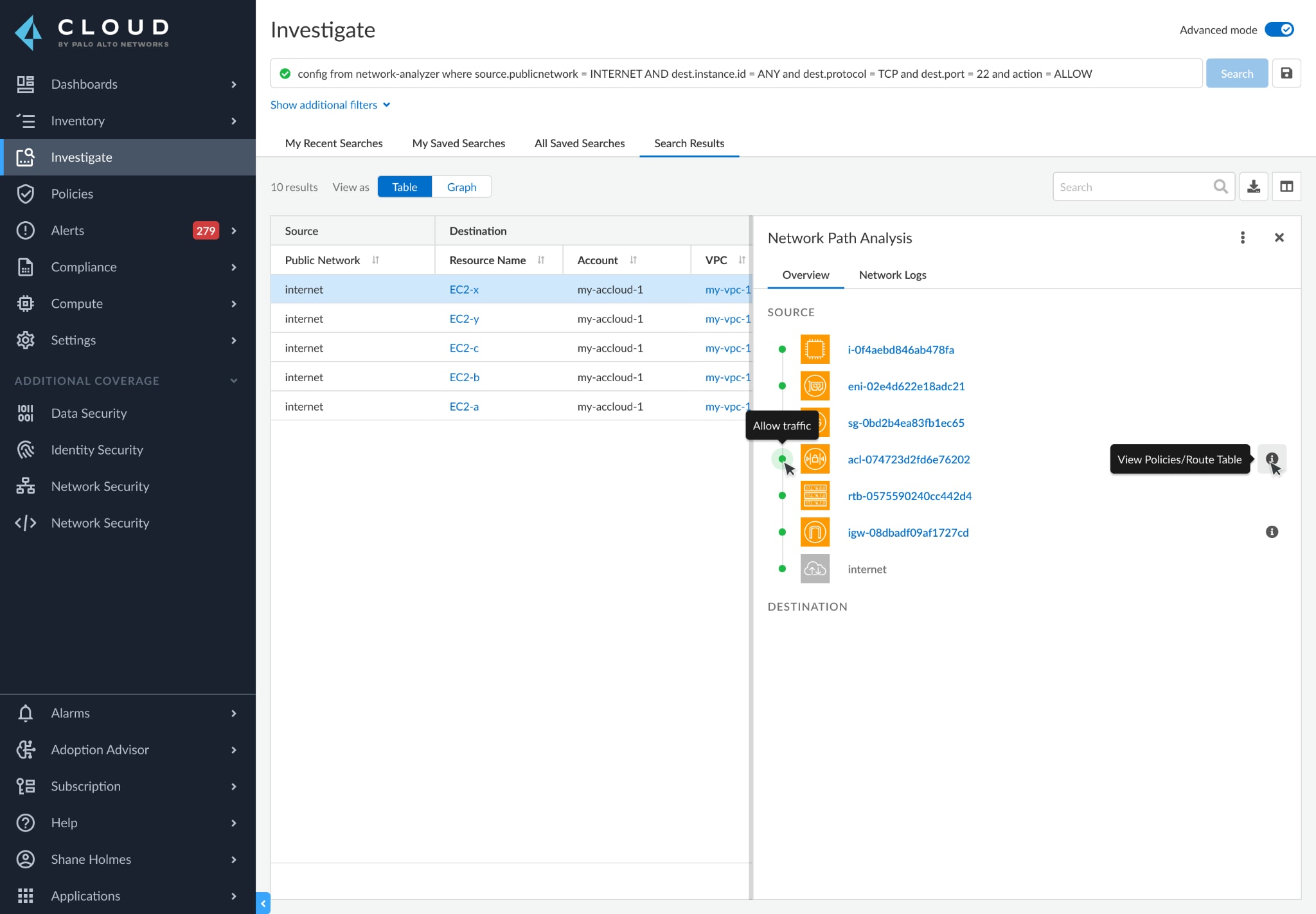

Prisma Cloudのエンドツーエンドパス分析によるインターネット侵害の判定

Prisma Cloudは多次元アプローチを採用しており、過度に侵害されたリソースを識別するために以下を提供します。

1. どの送信元(AWS EC2仮想マシン、DBインスタンス、Lambdaアプリケーションなど)からどの宛先(インターネット、別のVPC、オンプレムネットワークなど)に対しても、エンドツーエンドのネットワークパスの可視性を提供

2. コンピューティングインスタンスの場所、パブリックサブネット内にあるか、またはVPCにインターネットゲートウェイが接続されているかどうかに関わらず、セキュリティグループとコンピューティングインスタンス間の関連付けを可視性

Prisma Cloudはルーティングテーブルの構成など複数のデータポイントを相互に関連付けることで、ネットワーク到達可能性を判断し、高精度のアラートを生成できます。 これにより、セキュリティチームは侵害誤検知などアラートの「ノイズ」を取捨選択することがなくなり、より影響度の高いセキュリティ問題に集中できます。

- Visibility-As-Code (コードとしての可視性)

お客様はクラウド環境で多くのIaaSおよびPaaSプラットフォームを活用しており、クラウドサービスプロバイダーは毎年何百もの新しいサービスをリリースまたは更新しています。 そのためセキュリティチームは、開発チームがデプロイする膨大な量の新しいリソース保護に四苦八苦することが多く、その結果として死角が生じてしまいます。 場合によっては、セキュリティチームが保護できるようになるまで開発チームは新クラウドサービスを使用できなくなり、無用な対立が発生することがあります。

Prisma Cloudは単純なテキストファイルを読み取ることでクラウドサービスを保護するために、適切なAPI読み取りフック (ingestion hook) を自動構築し、Visibility-As-Codeを提供できるようになりました。この新しいCSPM機能によってセキュリティチームはわずか数日で新しいIaaSまたはPaaSサービスをサポートできるようになり、セキュリティ対策を維持しながら、開発チームはどのクラウドサービスも自由に使用できるようになります。

- 脅威の検出

サイバー攻撃者の最も重要な2つの目的であるデータ漏えいとリソース不正使用を阻止するために、2つの新しい脅威検出機能を追加しました。これにより、MITRE ATT&CKフレームワークにも適合する、機械学習およびインテリジェンスベースによる既存の包括的脅威検出機能が拡張されます。

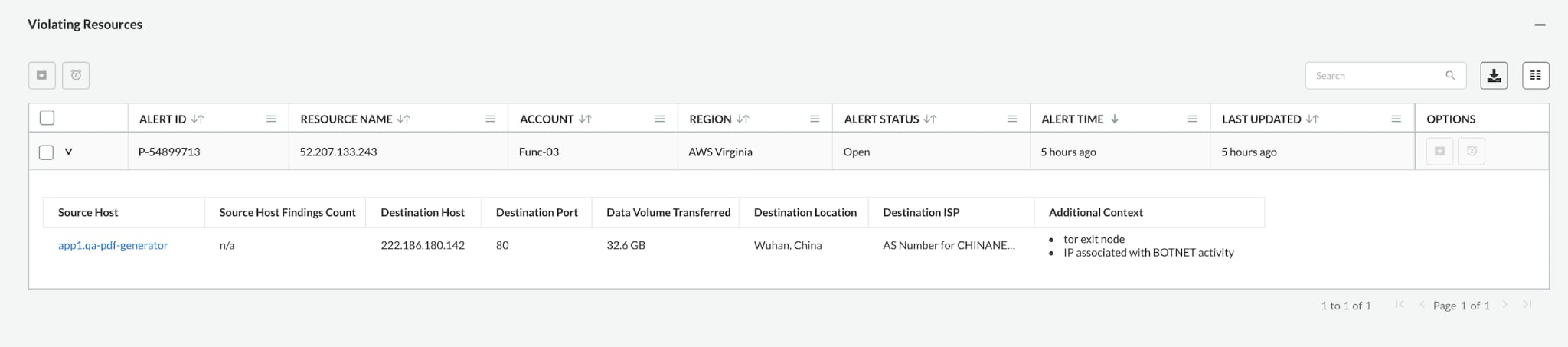

- ネットワークデータ漏えい検出

Prisma Cloudはすべての顧客環境のフローログを分析し、機械学習を活用して典型的なトラフィックパターンを理解し、Torの出口ノードに向かう異常な出力トラフィックを検出します。 基本的なセキュリティソリューションではこれらのうち1つの手法のみが使用されますが、Prisma Cloudは両方を組み合わせることで悪意のあるデータ漏えい攻撃を高い有効性と低い誤検知率で検出します。

異常なトラフィックパターンを持つリソースのアラート

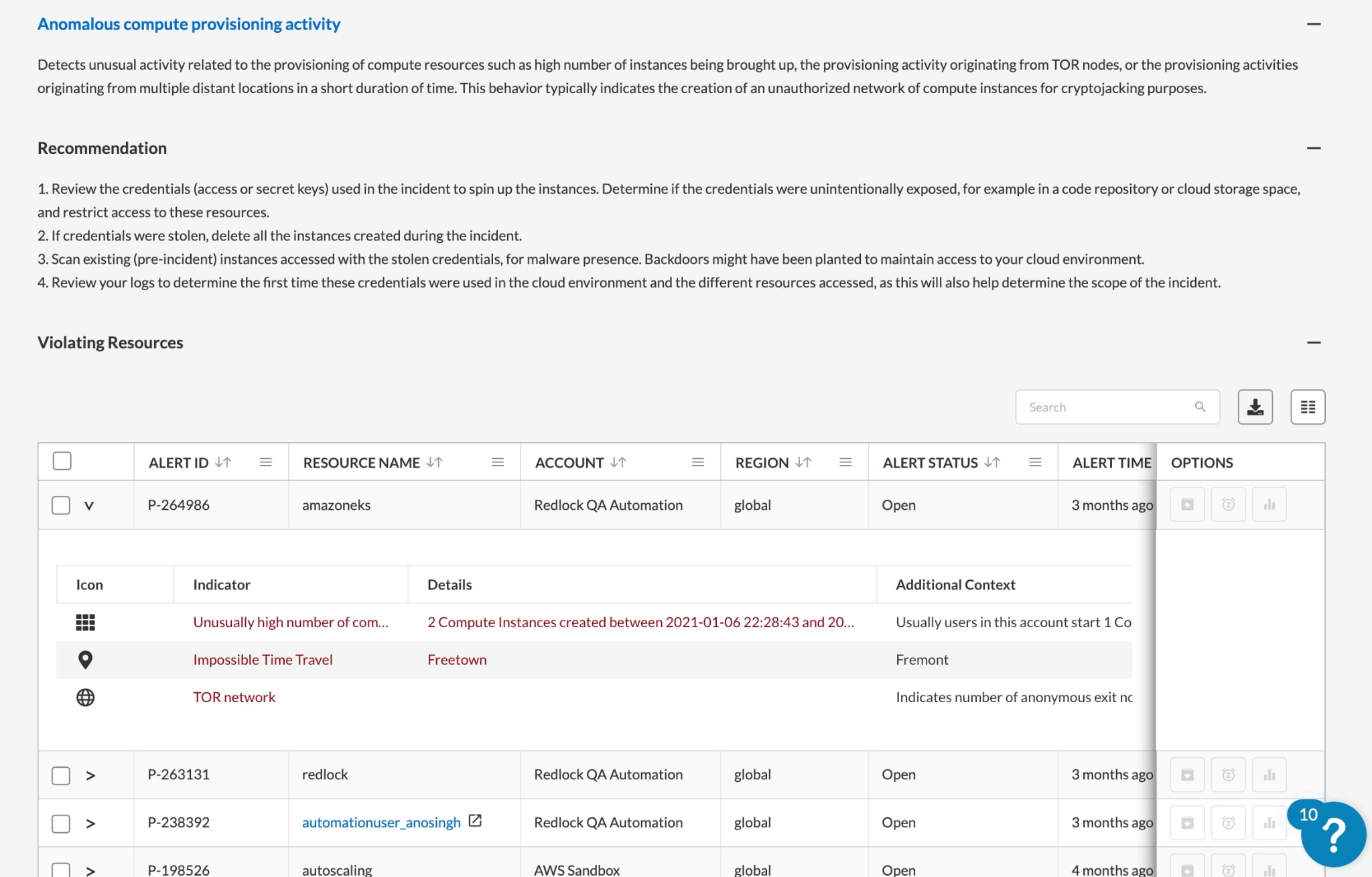

- 異常なコンピューティングプロビジョニングの検出

この新しいCSPM機能では、異常な数のVMプロビジョニングを検出します。これは多くの場合、クリプトジャッキング (悪意を持った第三者がユーザーの許可なしに暗号資産を不正にマイニングする行為) やその他のリソース不正使用が原因です。さらにPrisma CloudはTor出口ノードデータとともにパーミッションの使用分析を行い、誤検知を最小限に抑えます。 たとえば多数のVM起動時やTor出口ノード使用時に、ユーザーアカウントがある場所から別の場所にジャンプした場合、疑わしいアクティビティとしてアラートが出力されます。

異常なコンピューティングプロビジョニングのアラート

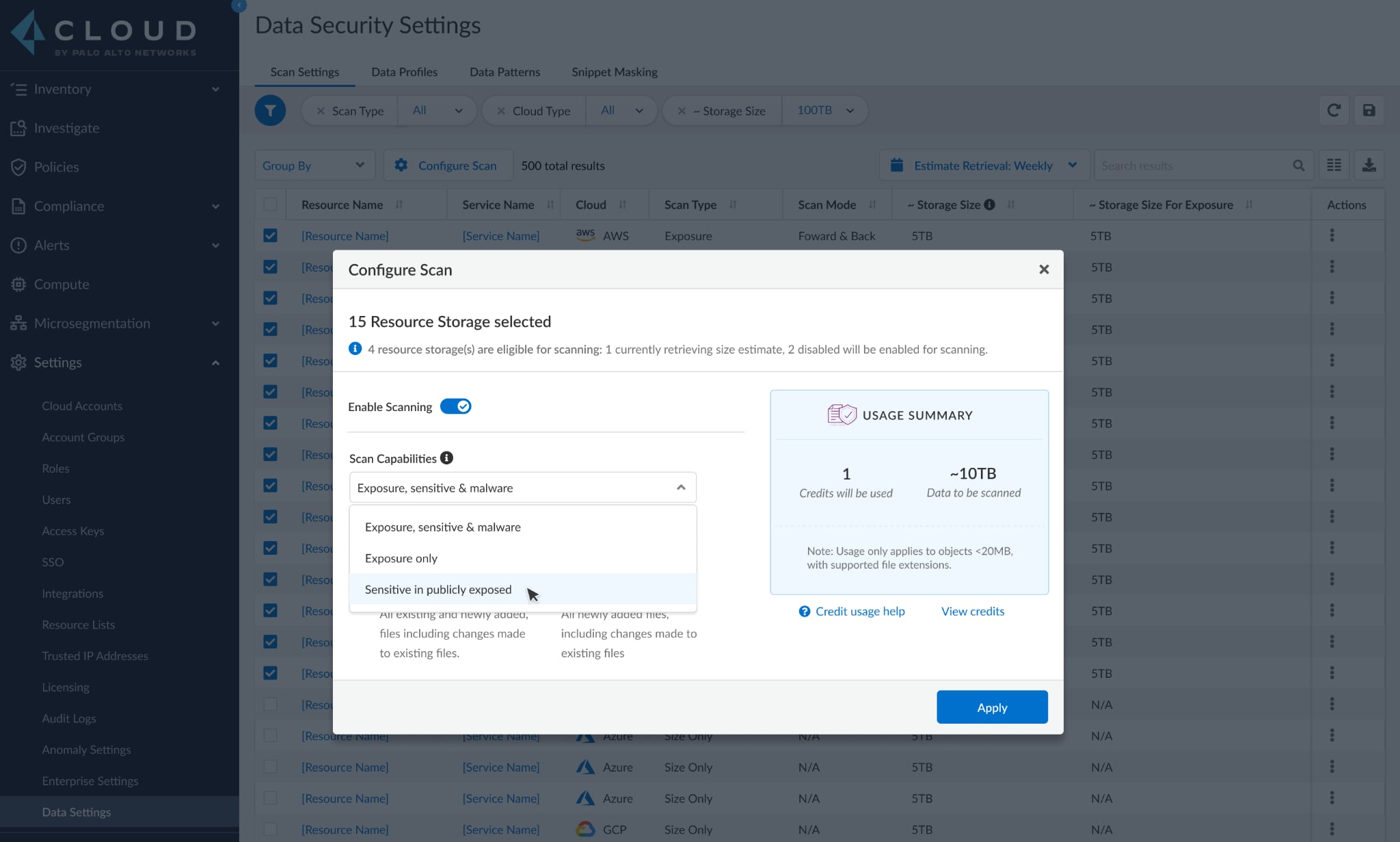

データセキュリティ:AWS S3のカスタマイズ可能なオブジェクトレベルのスキャン

今回Prisma Cloud Data Securityでは、AWS S3バケットや特定オブジェクトに関して、マルウェア、公衆アクセス、機密データがないかスキャンするようユーザーが選択でき、さらなる制御と柔軟性が提供されるようになりました。たとえば顧客は、バケット内のすべてのオブジェクトではなく、公開されたオブジェクトのみをスキャンして個人情報(PII)などの機密データを探すことができます。または、バケット内のすべてのオブジェクトをスキャンして、公開されているオブジェクトを確認することもできます。

この新しいCSPM機能により時間とリソースを大幅に削減できるだけでなく、アラートの量を減らすこともでき、セキュリティチームの取捨選択が必要な潜在的な誤検知を減らすことができます。

カスタムデータセキュリティスキャンの設定