金融機関における「ブラウザ・ファースト」防御の必要性

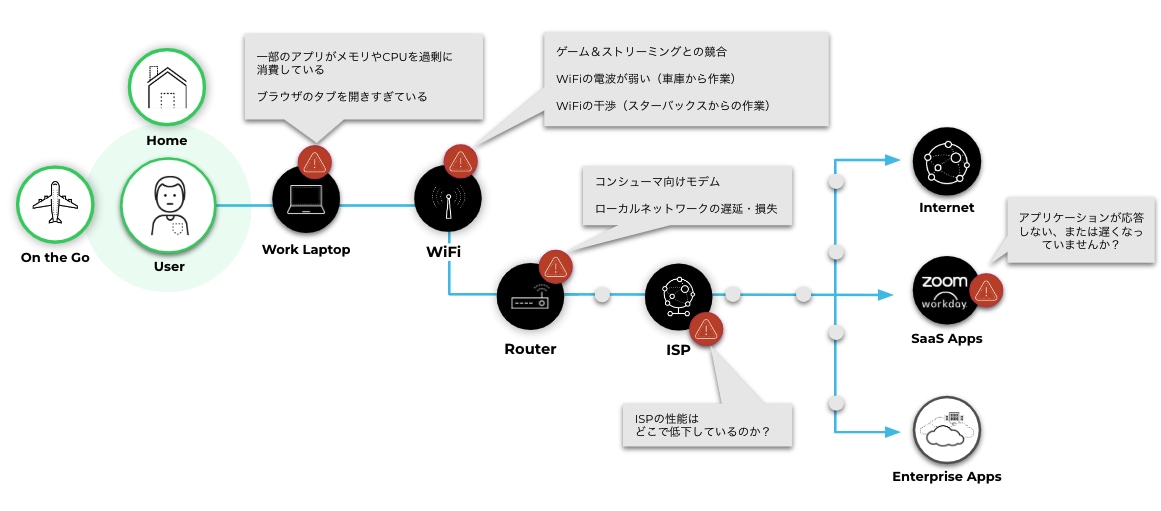

デジタル変革が加速する中、金融業務の主戦場はSaaSや社内Webアプリケーションへと移行しました。ウェブブラウザは今や業務遂行に不可欠なツールですが、同時に、高度な機密情報を取り扱う金融機関にとっての「最大の弱点」へと変貌しています。一般のブラウザは個人利用を前提とした設計であり、企業レベルの防御には限界があるからです。...

デジタル変革が加速する中、金融業務の主戦場はSaaSや社内Webアプリケーションへと移行しました。ウェブブラウザは今や業務遂行に不可欠なツールですが、同時に、高度な機密情報を取り扱う金融機関にとっての「最大の弱点」へと変貌しています。一般のブラウザは個人利用を前提とした設計であり、企業レベルの防御には限界があるからです。...

By submitting this form, you agree to our Terms of Use and acknowledge our Privacy Statement. Please look for a confirmation email from us. If you don't receive it in the next 10 minutes, please check your spam folder.